Komplett guide till lösenordshanterare: Maximera din digitala säkerhet 2026

Innehållsförteckning

Denna omfattande guide utforskar allt du behöver veta om lösenordshanterare, från grundläggande funktioner och teknisk arkitektur till praktisk implementering för både privatpersoner och företag i Sverige. Vi går igenom hur nollkunskapskryptering (Zero-Knowledge) fungerar, varför webbläsarnas inbyggda lösningar ofta inte räcker till, och hur du väljer den bästa tjänsten baserat på dina specifika behov. Artikeln täcker även viktiga aspekter som tvåfaktorsautentisering (2FA), säker delning av inloggningsuppgifter inom familjen, och hur du hanterar arv av digitala konton. Genom detaljerade jämförelser, tekniska genomgångar av krypteringsstandarder som AES-256 och praktiska felsökningstips, ger vi dig verktygen för att eliminera lösenordsstress och skapa en ogenomtränglig försvarslinje för ditt digitala liv.

Varför en lösenordshanterare är nödvändig i dagens digitala landskap

I takt med att våra liv blir alltmer digitala ökar antalet konton vi behöver hantera exponentiellt. Den mänskliga hjärnan är inte designad för att komma ihåg dussintals unika och komplexa lösenord, vilket leder till farliga beteenden som lösenordsåteranvändning eller förenklade kombinationer. En lösenordshanterare fungerar som ett digitalt valv som inte bara lagrar dina inloggningsuppgifter utan även genererar slumpmässiga, säkra koder som är praktiskt taget omöjliga att knäcka genom brute-force-attacker. För svenska användare, som ofta använder känsliga tjänster som nätbanker, e-post och myndighetssajter, är detta verktyg den enskilt viktigaste komponenten i en modern säkerhetsstrategi. Genom att centralisera dina uppgifter bakom ett enda, extremt starkt huvudlösenord, kan du säkerställa att en läcka på en mindre webbplats inte äventyrar hela din digitala identitet.

- Eliminerar lösenordsåteranvändning: Varje konto får ett unikt lösenord utan ansträngning.

- Skydd mot nätfiske: Hanteraren fyller bara i uppgifter på legitima domäner.

- Cross-platform: Synkronisera dina koder mellan mobil, dator och surfplatta sömlöst.

- Säkerhetsanalys: Verktyget varnar dig om dina lösenord är svaga eller har läckt ut på nätet.

Eliminerar lösenordsåteranvändning: Varje konto får ett unikt lösenord utan ansträngning.

Skydd mot nätfiske: Hanteraren fyller bara i uppgifter på legitima domäner.

Cross-platform: Synkronisera dina koder mellan mobil, dator och surfplatta sömlöst.

Säkerhetsanalys: Verktyget varnar dig om dina lösenord är svaga eller har läckt ut på nätet.

Förståelsen för ”Zero-Knowledge” arkitektur

Det viktigaste konceptet inom modern lösenordshantering är nollkunskap (Zero-Knowledge). Detta innebär att leverantören av tjänsten aldrig ser ditt huvudlösenord eller de data du lagrar. Krypteringen sker lokalt på din enhet innan data skickas till molnet. Om leverantörens servrar skulle bli hackade, är informationen de får tag i bara ett oläsbart brus, eftersom de inte innehar den unika dekrypteringsnyckeln som bara finns i ditt huvudlösenord.

| Säkerhetslager | Funktion | Betydelse |

| AES-256 kryptering | Standard för militär data | Gör data oläslig för utomstående |

| PBKDF2 | Skyddar mot snabba gissningar | Gör det tidskrävande att knäcka huvudlösenordet |

| Lokalt krypteringshuvud | Nyckeln lämnar aldrig enheten | Garanterar att leverantören inte kan se din data |

Hur du väljer rätt lösenordshanterare för dina behov

Marknaden för lösenordshanterare har mognat avsevärt, och idag finns det lösningar som passar allt från teknikentusiaster till mindre it-mogna användare. När du väljer en tjänst bör du titta på faktorer som användarvänlighet, prismodell och oberoende säkerhetsrevisioner. Vissa tjänster fokuserar på öppen källkod (open source), vilket gör att säkerhetsforskare kan granska koden för sårbarheter, medan andra satsar på ett polerat gränssnitt och djup integration med mobila operativsystem. För svenska företag är det ofta viktigt med centraliserad administration och möjligheten att styra åtkomst för olika team. En bra tumregel är att välja en tjänst som funnits länge på marknaden och som har ett gott rykte när det gäller att hantera tidigare incidenter med transparens.

- Molnbaserad vs Lokal: Vill du synka via nätet eller lagra databasen helt lokalt?

- Webbläsartillägg: Kontrollera att tjänsten stöder Chrome, Firefox, Edge och Safari.

- Familjeplaner: Möjlighet att dela lösenord säkert med partner och barn.

- Biometrisk inloggning: Stöd för FaceID, fingeravtryck och Windows Hello.

Molnbaserad vs Lokal: Vill du synka via nätet eller lagra databasen helt lokalt?

Webbläsartillägg: Kontrollera att tjänsten stöder Chrome, Firefox, Edge och Safari.

Familjeplaner: Möjlighet att dela lösenord säkert med partner och barn.

Biometrisk inloggning: Stöd för FaceID, fingeravtryck och Windows Hello.

Skillnaden mellan fristående program och webbläsare

Många förlitar sig på lösenordshanteraren inbyggd i Google Chrome eller iCloud Keychain. Även om dessa är bra startpunkter, saknar de ofta avancerade funktioner som säkra anteckningar, lagring av ID-handlingar och möjligheten att fungera på tvärs av olika ekosystem (t.ex. att använda dina iCloud-lösenord på en Android-telefon). En dedikerad lösenordshanterare är en programvara som hjälper en användare att lagra och organisera inloggningsuppgifter. Genom att använda en fristående tjänst får du ett mer robust skydd som inte är låst till en specifik leverantör.

| Typ av tjänst | Fördel | Nackdel |

| Inbyggd i webbläsare | Gratis och enkel | Låst till ett ekosystem |

| Dedikerad (SaaS) | Fullmatad med funktioner | Ofta en månadskostnad |

| Open Source | Transparent och granskningsbar | Kan kräva mer teknisk kunskap |

Implementering av tvåfaktorsautentisering (2FA)

En lösenordshanterare är stark, men den blir nästintill ogenomtränglig när den kombineras med tvåfaktorsautentisering (2FA). Detta innebär att även om någon skulle få tag i ditt huvudlösenord, kan de inte logga in utan en fysisk enhet eller en unik kod som genereras i realtid. Moderna hanterare stöder allt från SMS-koder (vilket är minst säkert) till autentiseringsappar som Google Authenticator och fysiska säkerhetsnycklar som YubiKey. Genom att aktivera 2FA på ditt huvudkonto skapar du ett kritiskt skyddslager mot distansattacker. Många lösenordshanterare kan dessutom fungera som en 2FA-generator för dina andra konton, vilket gör att du slipper ha flera olika appar för att logga in på dina tjänster.

- Autentiseringsappar: Genererar tidsbegränsade koder (TOTP).

- Hårdvarunycklar: Fysiska USB-stickor som kräver beröring för inloggning.

- Push-notiser: Godkänn inloggningen med ett tryck på din klocka eller telefon.

- Backuper: Spara alltid återställningskoder på en säker, fysisk plats.

Autentiseringsappar: Genererar tidsbegränsade koder (TOTP).

Hårdvarunycklar: Fysiska USB-stickor som kräver beröring för inloggning.

Push-notiser: Godkänn inloggningen med ett tryck på din klocka eller telefon.

Backuper: Spara alltid återställningskoder på en säker, fysisk plats.

Strategier för huvudlösenordet

Eftersom huvudlösenordet är den enda nyckeln du behöver komma ihåg, måste det vara både starkt och minnesvärt. En rekommenderad metod är att använda en ”lösenordsfras” bestående av flera slumpmässiga ord som inte har ett logiskt samband, t.ex. ”Kaffe-Blå-Cykel-Moln-2026!”. Detta skapar en hög entropi som är svår för datorer att gissa men enkel för en människa att visualisera och komma ihåg.

| Metod | Exempel | Säkerhetsnivå |

| Enkla ord | sommar2024 | Mycket låg |

| Slumpmässiga tecken | gH7!zP9$qL | Hög (men svår att minnas) |

| Lösenordsfras | Tall-Hav-Sten-Grön-! | Mycket hög och minnesvärd |

Hantera lösenord inom familjen och på arbetsplatsen

En av de största utmaningarna i den digitala vardagen är att dela inloggningsuppgifter på ett säkert sätt. Att skicka lösenord via SMS eller e-post är en stor säkerhetsrisk. Moderna lösenordshanterare löser detta genom ”valv” eller ”delade mappar”. I en familjekontext kan du ha ett delat valv för streamingtjänster och försäkringsbolag, medan dina personliga konton förblir privata. På en arbetsplats tillåter detta it-avdelningen att ge anställda åtkomst till nödvändiga system utan att de anställda faktiskt ser själva lösenordet i klartext. Detta minskar risken för att känslig information lämnar företaget när en anställd slutar.

- Rättighetsstyrning: Bestäm vem som får läsa, redigera eller dela vidare.

- Säker delning: Skicka krypterade engångslänkar till externa parter.

- Arvsläge: Ge en betrodd person åtkomst till ditt valv vid nödfall.

- Revisionsloggar: Se vem som har använt ett specifikt lösenord och när.

Rättighetsstyrning: Bestäm vem som får läsa, redigera eller dela vidare.

Säker delning: Skicka krypterade engångslänkar till externa parter.

Arvsläge: Ge en betrodd person åtkomst till ditt valv vid nödfall.

Revisionsloggar: Se vem som har använt ett specifikt lösenord och när.

Digitalt arv och nödåtkomst

Många glömmer bort vad som händer med deras digitala liv om de skulle gå bort eller bli oförmögna att hantera sina konton. De flesta premiumtjänster erbjuder en funktion för nödåtkomst. Du kan utse en ”nödkontakt” som kan begära åtkomst till ditt valv. Du ställer in en vänteperiod (t.ex. 7 dagar); om du inte nekar begäran under den tiden får kontakten tillgång till dina uppgifter. Detta säkerställer att anhöriga kan hantera bankärenden, sociala medier och viktiga dokument i framtiden.

| Roll | Befogenhet | Syfte |

| Administratör | Full kontroll | Hantera inställningar och användare |

| Användare | Läsa och skriva | Daglig användning av delade koder |

| Nödkontakt | Åtkomst efter fördröjning | Digitalt arv och krishantering |

Teknisk genomgång av kryptering och hashing

För att förstå varför en lösenordshanterare är så säker måste vi titta på den underliggande matematiken. När du skriver in ditt huvudlösenord används en algoritm för att ”hasha” det. En hash är en enkelriktad matematisk funktion; det går inte att räkna ut lösenordet från hashen. Dessutom används ”salting”, vilket innebär att slumpmässig data läggs till lösenordet innan det hashas, för att förhindra användning av förberäknade tabeller (Rainbow tables). Krypteringen av själva databasen sker oftast med AES-256, vilket är samma standard som banker och militära myndigheter använder. Det skulle ta dagens snabbaste superdatorer miljarder år att knäcka ett enda valv med brute-force.

- AES-256: Symmetrisk kryptering för lagring av data.

- PBKDF2 / Argon2: Algoritmer som gör hashing långsammare för att stoppa hackers.

- Master Key: Genereras från ditt huvudlösenord och krypterar valvet.

- Salt: Gör varje kryptering unik även om två användare har samma lösenord.

AES-256: Symmetrisk kryptering för lagring av data.

PBKDF2 / Argon2: Algoritmer som gör hashing långsammare för att stoppa hackers.

Master Key: Genereras från ditt huvudlösenord och krypterar valvet.

Salt: Gör varje kryptering unik även om två användare har samma lösenord.

Säkerhetsgranskningar och Bug Bounty-program

De ledande leverantörerna genomgår regelbundet oberoende säkerhetsrevisioner av företag som Cure53 eller NCC Group. Resultaten av dessa granskningar publiceras ofta offentligt för att bygga förtroende. Dessutom driver de ”Bug Bounty”-program där de betalar stora summor till etiska hackare som hittar och rapporterar sårbarheter innan de hinner utnyttjas av illasinnade aktörer. Denna transparens är en hörnsten i den moderna säkerhetsindustrin.

| Begrepp | Förklaring | Nytta |

| Brute-force | Att testa alla kombinationer | Motverkas av komplexa lösenord |

| Phishing | Falska inloggningssidor | Motverkas av auto-fill funktioner |

| Data Breach | Dataintrång hos leverantör | Skyddas av Zero-Knowledge arkitektur |

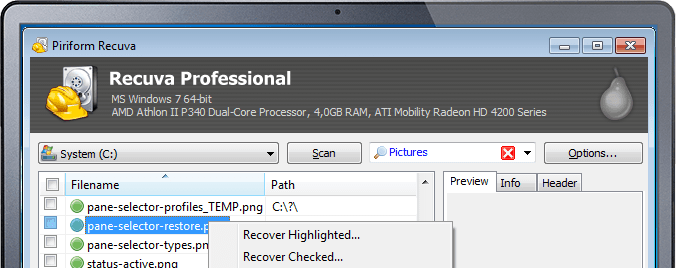

Hur du migrerar mellan olika lösenordshanterare

Om du redan använder en tjänst men vill byta till en annan är processen oftast rak och enkel. De flesta hanterare stöder export av data i formatet .CSV eller .JSON. När du har exporterat dina uppgifter från din gamla tjänst kan du importera dem till den nya med några få klick. Det är dock extremt viktigt att du raderar den exporterade filen permanent från din hårddisk så snart importen är klar, eftersom filen innehåller alla dina lösenord i klartext. Många moderna tjänster har även direkta importfunktioner där du bara loggar in på din gamla tjänst via den nya för att flytta över all information krypterat och säkert.

- Export: Skapa en säker fil från din nuvarande leverantör.

- Import: Ladda upp filen i det nya verktyget.

- Validering: Kontrollera att alla bilagor och anteckningar följde med.

- Radering: Förstör exportfilen (töm papperskorgen!).

Export: Skapa en säker fil från din nuvarande leverantör.

Import: Ladda upp filen i det nya verktyget.

Validering: Kontrollera att alla bilagor och anteckningar följde med.

Radering: Förstör exportfilen (töm papperskorgen!).

Checklista för ett lyckat byte

Innan du avslutar ditt gamla abonnemang bör du kontrollera att alla tvåfaktorsnycklar och säkra filer har flyttats över korrekt. Testa även att logga in på dina viktigaste konton med den nya hanteraren för att säkerställa att auto-fill fungerar som förväntat på de webbplatser du använder mest.

| Steg | Handling | Viktig detalj |

| 1 | Exportera till .CSV | Var ensam vid datorn |

| 2 | Importera till ny tjänst | Kontrollera filformatet |

| 3 | Verifiera datan | Se till att inga koder saknas |

| 4 | Radera källfilen | Använd säker radering om möjligt |

Framtidens inloggning: Passkeys och Biometri

Vi rör oss nu mot en värld där traditionella lösenord kan bli ett minne blott. ”Passkeys” är en ny standard utvecklad av FIDO Alliance som stöds av Apple, Google och Microsoft. En passkey är en kryptografisk nyckel som lagras på din enhet och som aldrig kan läkas eller fiskas. Istället för att skriva in ett lösenord bekräftar du din identitet med FaceID, TouchID eller en PIN-kod på din telefon. De flesta stora lösenordshanterare har redan implementerat stöd för att lagra och synkronisera passkeys. Detta innebär att du i framtiden kan logga in på alla dina tjänster utan att någonsin skriva ett enda tecken, samtidigt som säkerheten ökar dramatiskt eftersom det inte finns något lösenord för en hacker att stjäla.

- FIDO2: Den underliggande tekniska standarden för lösenordsfri inloggning.

- Asymmetrisk kryptering: En publik nyckel på servern och en privat på din enhet.

- Phishing-resistens: Webbplatsen kan inte lura till sig din privata nyckel.

- Användarvänlighet: Snabbare och enklare inloggningsprocess för alla.

FIDO2: Den underliggande tekniska standarden för lösenordsfri inloggning.

Asymmetrisk kryptering: En publik nyckel på servern och en privat på din enhet.

Phishing-resistens: Webbplatsen kan inte lura till sig din privata nyckel.

Användarvänlighet: Snabbare och enklare inloggningsprocess för alla.

Kommer lösenordshanterare försvinna?

Tvärtom; lösenordshanterare blir mer relevanta än någonsin som hubbar för våra digitala identiteter. Även om tekniken bakom kulisserna ändras från textsträngar till kryptografiska nycklar, kommer vi fortfarande behöva ett säkert sätt att organisera, synkronisera och dela dessa åtkomster mellan våra enheter och med andra människor.

| Teknik | Metod | Säkerhet |

| Lösenord | Textsträng (manuell) | Varierande (ofta låg) |

| 2FA | Kod + Lösenord | Hög |

| Passkey | Kryptografisk nyckel + Biometri | Mycket hög |

Sammanfattning och slutgiltiga tankar

Att börja använda en lösenordshanterare är det enskilt viktigaste steget du kan ta för att förbättra din personliga säkerhet online. Det handlar inte bara om att skydda sina data, utan om att köpa sig sinnesro i en värld där dataintrång blivit vardagsmat. Genom att outsourca minnesarbetet till en säker algoritm kan du ha unika, 30 tecken långa lösenord på varje sajt utan att behöva komma ihåg mer än en enda fras. Oavsett om du väljer en gratisversion med öppen källkod eller en premiumtjänst med alla funktioner, är vinsten i form av ökad säkerhet och minskad stress enorm. I en framtid med passkeys och biometri kommer dessa verktyg fortsätta att vara våra digitala skyddsänglar, redo att säkra vår närvaro på nätet.

Vanliga frågor

Är det inte farligt att ha alla lösenord på ett ställe? Tvärtom är det säkrare eftersom varje konto får ett unikt, starkt lösenord. Tack vare nollkunskapskryptering kan inte ens leverantören se din data, vilket gör risken mycket lägre än att återanvända lösenord.

Vad händer om jag glömmer mitt huvudlösenord? Eftersom tjänsterna bygger på Zero-Knowledge finns det inget ”Glömt lösenord”-alternativ. Om du inte har ställt in nödåtkomst eller sparat din återställningsnyckel går din data förlorad permanent.

Fungerar lösenordshanterare på min iPhone? Ja, alla ledande hanterare har appar som integreras med iOS inbyggda auto-fill funktion, vilket gör att de fungerar precis som i webbläsaren på en dator.

Kan jag använda en gratisversion? Ja, många tjänster erbjuder gratisversioner som täcker grundbehoven, men premiumversioner ger ofta fördelar som 2FA-lagring, familjedelning och ökad molnlagring.

Hur ofta ska jag byta mina lösenord? Med en lösenordshanterare behöver du inte byta lösenord regelbundet såvida inte tjänsten varnar för att en specifik webbplats har läckt data.

Är webbläsarens lösenordshanterare säker nog? Den är bättre än ingenting, men saknar ofta nollkunskapsarkitektur på samma nivå som dedikerade appar och är låst till en specifik webbläsare.

Vad är en digital nödåtkomst? Det är en funktion som tillåter en utvald person att få tillgång till dina lösenord efter en viss tid om du själv inte kan logga in, t.ex. vid sjukdom.

Kan en lösenordshanterare bli hackad? Tjänsterna kan attackeras, men eftersom din data är krypterad lokalt med ditt huvudlösenord kan hackarna inte läsa informationen de stjäl.

Stöder lösenordshanterare BankID? Nej, BankID är en separat e-legitimation som inte styrs av lösenord, men du kan lagra anteckningar om dina BankID-inställningar i hanteraren.

Behöver jag en lösenordshanterare om jag bara har 5 konton? Ja, även för ett fåtal konton är det säkrare att använda unika och komplexa lösenord som du inte behöver komma ihåg själv.